FrontPage

SELinux 勉強会 :Russell Coker氏と語る会のお知らせ~

SELinuxの主要人物の一人である,Russell Coker氏が

来日されることになりました。

# NSAからRed Hatに入った人

以下、詳細です。

イベント名:SELinux勉強会:Russell Coker氏と語る会

- 主催

日本SELinuxユーザ会,Linuxコンソーシアムセキュリティ部会

- 日時

2006年4月27日 午後6:00〜8:00(勉強会) 8:00〜(懇親会)

- 場所

ミラクルリナックス セミナールーム

地図:http://www.miraclelinux.com/corp/map.html~~ http://www.miraclelinux.com/english/corp.html~~ 懇親会の場所については、参加者まで追って連絡致します。

- 内容

* Russell Coker氏による講演

(ラベルベースのセキュリティとパス名ベースのセキュリティの比較、

およびMLS/MCSの話をお願いしています)

* ディスカッション

* 懇親会

- 参加料

勉強会は無料。

懇親会は実費(4000-5000円程度)

- 参加申込方法: 下の申込用紙に必要事項をご記入の上、

Linuxコンソーシアム事務局<staff@linuxcons.gr.jp>まで

E-Mailでお申込みください。

申込受付後のキャンセルは、原則としてお断りします。

尚、満員でお断りするなどの事情がない限り、こちらから参加申込の確認

等のご連絡を差し上げることはありません。

申込時に頂いた個人情報については、勉強会を中止する際や

受け付けの際の名簿などでのみ利用いたします。

ただし、Linuxコンソーシアムの入会情報を希望される方には、

連絡先E-Mail宛てに、入会に関する情報をお送りします。

(賛助会員は年会費無料です。ご協力の程よろしくお願いします。)

その他の用途に無断で使用することはありません。

---申し込み用紙開始----

......................................................................

To: Linuxコンソーシアム事務局 <staff@linuxcons.gr.jp>

Subject: [参加申込] SELinux勉強会:Russell Coker氏と語る会

--------------------

SELinux勉強会:Russell Coker氏と語る会 参加申込書

※氏名(ふりがな): ( )

所属:

連絡先郵便番号:

連絡先住所:

※連絡先Tel:

Fax:

※連絡先E-Mail:

※懇親会: 出席・欠席

※Linuxコンソーシアム入会情報: 希望する・希望しない

注) 先頭に"※"がある項目は必須項目です。他はオプショナル項目です。

---ここまで申し込み用紙-----------

- 申し込み期日:4/19

定員は30名です。

- 通訳について

いまのところは通訳は付かない予定ですが、ボランティアで通訳をやって下さ

る方募集です。

- Russell Coker氏について

Russell Coker氏は、古くからSELinuxの開発に関わっている方です。

一時期、NSAのMLの流量の半分近くを占めたこともある方です。

現在は、Redhat社にて、ポリシーの開発をしています。

- お手伝い募集

以下の要員が不足しております。

お手伝い可能な方は,staff@linuxcons.gr.jpまでお送り下さい。

* Russell氏を滞在先から会場まで案内する人

* Russell氏を懇親会場から滞在先まで送る人

* 通訳(講演)

* 通訳(ディスカッション)

-----

以上です。参加お待ちしております。

SELinuxとは、米国国家安全保障局(NSA:National Security Agency)で開発され、カーネル2.6系のLSM(Linux Security Module)にアドオンされる形で実装されたセキュリティ強化モジュールである。

- SElinuxはカーネル2.6で標準に含まれており、ファイルアクセス操作等のシステムコールはすべてSELinuxによる介入が行われる。

- UID/GIDとread/write/executableに基づいた既存のUNIX形式アクセス制御に加えて、独自のアクセス制御を提供する。特権ユーザ(root)であっても無視できない。

- SELinuxの提供するアクセス制御ルールは、セキュリティポリシと呼ばれるファイルに記述され、明示的に許可されたもの意外はすべて拒否される。

- RHEL4は、targetedポリシという制約の緩いセキュリティポリシを適用することで、各種アプリケーションの動作に問題が出ないように配慮されている。

| Enforcingモード | 要求がポリシーに合致するかどうか検査し、アクセス制御を行う。 |

| Permissiveモード | 要求がポリシーに合致するかどうか検査し、違反が合った場合ログ を出力し、アクセス制御は行わない。 |

| Disableモード | SELinuxを無効にするモード |

1. Targetedポリシ~

・Apache,bind等の特定プロセス以外はLegacyなUnixと同じように振る舞うことができるように設定されたポリシ2. Strictポリシ~

・対象を絞っている文導入は容易だが、対象外のアプリケーションの脆弱性には無力

・SELinux-MLでメンテナされているポリシ

・広範囲なアプリケーション用のポリシがメンテナンスされており、基本的に必要最小限度の権限を割り当てる。

・設定は非常に複雑。ただ、ガチガチにしても安全かどうかはわかりません。

| audit2allow | SELinuxの出力ログを読み、適切なallow文を出力してくれる。(objdump) |

| setfilecon | ファイルに対してセキュリティコンテキストを直接付与する |

| sestatus | SElinuxの実効状態を把握する(ls -Z, ps -Z) |

・特権ユーザ(root)であっても、SELinuxのアクセス制御を無視できない。

・各ユーザは、自分の所有するリソースのアクセス権限は変更できない。

・全アクセス制御はセキュリティポリシによって一元管理される。

・各ユーザは、自分の所有するリソースのアクセス権限は変更できない。

・全アクセス制御はセキュリティポリシによって一元管理される。

- ファイルシステム

- レギュラーファイル

- ディレクトリ

- シンボリックリンクファイル

- ソケットファイル

- スペシャルファイル(デバイスファイル、PIPE)

- ファイルディスクリプタ

- 通信ソケット

- IPアドレス

- NetworkI/F

- UNIXドメインソケット(Stream/Dgram)

- セマフォ

- メッセージキュー

- 共有メモリ

- プロセス

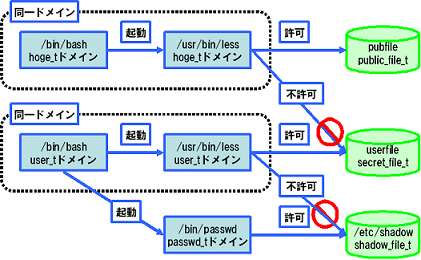

・プロセスの移動できるドメインを一定範囲に制限することができる。これによって、TEではプログラムの挙動に着目したアクセス制御を行い、RBACではユーザの役割に応じてアクセスできる範囲を制限することが可能。

・ロールは遷移可能なドメインの範囲を制限する。~

・TEによってプロセスの振る舞いに着目したアクセス制御、RBACによってユーザの役割に着目したアクセス制御が可能になる。

・ユーザ名、ロール、タイプ/ドメインの組み合わせをセキュリティコンテキストと呼ぶ

・ロールは遷移可能なドメインの範囲を制限する。~

・TEによってプロセスの振る舞いに着目したアクセス制御、RBACによってユーザの役割に着目したアクセス制御が可能になる。

・ユーザ名、ロール、タイプ/ドメインの組み合わせをセキュリティコンテキストと呼ぶ

セキュリティコンテキスト例; プロセス: hogehogeuser:user_r:user_t ファイル: system_u:object_r:user_home_t

このページへのコメント

バーバリー専門店

バーバリー tシャツ http://www.aabdt.com/

ロレックス グリーンサブ

ロレックス 楽天 http://www.foolscappublishings.com/デイトジャスト-r8n1-5.html

rorex

日本ロレックス 大阪 http://www.bdawdzs.com/ユニセックス腕時計-uqh1zq-2.html

ラルフローレン ポロ 店舗

ラルフローレン 福袋 http://www.pisbay.com/